Masterkey für Ransomware TeslaCrypt

Macher des Erpressungstrojaners stellen Entwicklung ein und geben Masterkey heraus.

Auch Kriminelle haben offensichtlich manchmal ein schlechtes Gewissen. So jüngst die Entwickler der Ransomware TeslaCrypt.

Sie entschuldigen sich sogar bei den durch ihren Trojaner geschädigten Usern.

Projekt geschlossen. Es tut uns leid!

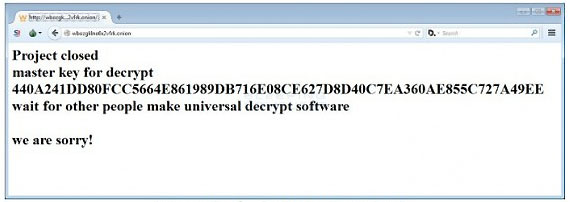

Das ist Botschaft auf der Homepage-Seite, auf der die Erpressungssoftware bisher etliche Bitcoins zahlen sollten, um wieder an ihre Daten zu kommen. Sehr löbliche Einsicht, besser spät als nie.

Masterkey

Screenshot der Bezahlseite-Seite mit Masterkey

Doch damit nicht genug. Zusätzlich zur Entschuldigung haben die Trojaner-Macher auch den Masterkey veröffentlicht, mit dem betroffenen User ihre Daten wieder entschlüsseln können.

Der Masterkey lautet: 440A241DD80FCC5664E861989DB716E08CE627D8D40C7EA360AE855C727A49EE

Anleitung zur Entschlüsselung

Mit diesem Masterkey ist es jedem betroffenen Computernutzer kostenfrei möglich, seine Daten wieder herzustellen. Dafür gibt es im Netz verschiedene Tools, u.a. die Software Teslacorder des Hackers BloodDolly, die bereits den Masterkey enthält. Wie genau das Tools funktioniert, ist auf der Seite Bleepingcomputers beschrieben (in englisch).

Bisher war es so, daß der Trojaner – einmal auf den Computer gelangt – die Festplatten systematisch durchsuchte und alle darauf befindlichen Dateien verschlüsselte. Der Zugriff war damit für den Computerbesitzer gesperrt. Wer wie an seine Daten kommen wollte, mußte auf die im Trojaner angegebene Bezahlseite gehen und dort per Bitcoins die Lösesumme zahlen. Mit etwas Glück bekam man danach tatsächlich seine Daten zurück.

Das ist nun vorbei.

Ausblick

Die Macher der Ransomware haben offenbar genug Kohle eingenommen oder es mit der Angst zu tun bekommen. Fakt ist jedenfalls, daß die sich seit einiger Zeit zurückziehen und anfingen „Türen zu schließen“, wie ein Mitarbeiter der Sicherheitsfirma Eset entdeckte.

Dieser Mitarbeiter bat daraufhin die Macher der Ransomware per Support-Chat um die Herausgabe des Masterkey, was diese tatsächlich taten, zusammen mit ihrer Entschuldigung.

Die Ransomware Teslacrypt ist damit Geschichte. Aufatmen können Computerbesitzer weltweit dadurch jedoch nicht. Auch weiterhin wird sicherlich es solche Erpressungssoftware geben. Die Ransomware „CryptXXX“ auf die viele Teslacrypt-Entwickler mittlerweile umgestiegen sind, ist aber mittlerweile ebenfalls geknackt wurden, genauso wie „Jiqsaw„. Es bleibt also auch weiterhin ein Hase-und Igel-Spiel zwischen Trojaner-Entwicklern und solchen, die diese Trojaner knacken.

Anzeige

- Kiepenheuer Witsch GmbH

- Deutschland 2050: Wie der Klimawandel unser Leben verändern wird

- ABIS-BUCH

- Weiss

- Staud, Toralf (Autor)

[Letzte Aktualisierung am 26.03.2024 um 07:51 Uhr / * = werbender Link (Affiliate) / Bilder von der Amazon Product Advertising API]